In Russia, la catena fast food Burger King nata nel 1954 in Florida, ha già fatto intendere di voler accettare pagamenti in criptovalute prova che, da parte della catena, esiste un certo interesse in questo settore.

Burger King inoltre avrebbe già rilasciato un miliardo di Whoppercoin sulla propria piattaforma.

Non sarebbe esattamente chiaro lo scopo di questa valuta.

Il sistema verrà forse integrato con carte prepagate (in modo analogo al wallet del McDonalds) o sottoforma di programma fedeltà (del resto, storicamente, con gli scontrini è possibile ricevere sconti ritornando al Burger King dopo X giorni).

Probabilmente in futuro queste coins potranno essere convertite in credito per pagare i propri pranzi nei vari ristoranti della catena.

Come ottenerli?

Basta comprate un panino, scannerizzate lo scontrino e così riceverete un Whoppercoin direttamente su un wallet digitale.

In realtà non essendo almeno per il momento convertibile con altre valute è davvero difficile annoverare il Whoppercoin come una vera e propria moneta digitale.

In futuro, se l'esperimento in Russia andasse a buon fine, nulla esclude che la valuta virtuale possa essere estesa anche al resto del mondo.

martedì 29 agosto 2017

lunedì 28 agosto 2017

I Bitcoin e Le Leggi Di Moore: Arriveranno A 100mila Dollari Nel 2021?

Si è provato ad applicare il concetto di scala logaritmica e più precisamente di "Leggi Di Moore" anche ai Bitcoin.

Moore fondatore dell' Intel Corp negli anni 60 aveva notato che il numero di transistor per pollice quadrato sui circuiti integrati raddoppiava circa ogni 18 mesi, rendendo i dispositivi di calcolo esponenzialmente più potenti nel tempo e sempre più piccoli.

Il grafico estrapolato da questa legge prevede il Bitcoin a quota 10.000 dollari a dicembre 2018, a 20.000 dollari nell’autunno del 2019 e a 100.000 dollari a metà 2021.

La rappresentazione grafica in oggetto riporta il prezzo del Bitcoin dal 2011 ad oggi utilizzando come detto una scala logaritmica.

Si può notare comunque che i massimi e i minimi si sono discostati spesso dalla media (spesso in meglio) ma la quotazione, a grandi linee, si è poi sempre stabilizzato su quanto predetto da questa formula.

Parliamo di un rialzo del 2.280% rispetto al prezzo attuale del Bitcoin (4.200 dollari).

Il grafico mostra che il prezzo raddoppia circa ogni otto mesi.

Al momento siamo oltre le aspettative perchè l’immagine oggetto dello studio suggerisce che il Bitcoin avrebbe toccato i 4.000 dollari nel gennaio 2018 (in realtà è successo ben prima).

Applicare questo concetto al valore del Bitcoin è sicuramente un azzardo perchè ci sono troppe variabili in gioco ma come detto dal 2011 al 2017 i conti tornano.

Se il prezzo del Bitcoin continuerà a rispettare la Legge di Moore, nel 2024, con una distanza di soli 7 anni, potrebbe anche raggiungere il milione di dollari.

Ricordo che i Bitcoin hanno un'emissione limitata (21 milioni) e la loro produzione tramite Mining dovrebbe terminare nel 2140.

Moore fondatore dell' Intel Corp negli anni 60 aveva notato che il numero di transistor per pollice quadrato sui circuiti integrati raddoppiava circa ogni 18 mesi, rendendo i dispositivi di calcolo esponenzialmente più potenti nel tempo e sempre più piccoli.

Il grafico estrapolato da questa legge prevede il Bitcoin a quota 10.000 dollari a dicembre 2018, a 20.000 dollari nell’autunno del 2019 e a 100.000 dollari a metà 2021.

La rappresentazione grafica in oggetto riporta il prezzo del Bitcoin dal 2011 ad oggi utilizzando come detto una scala logaritmica.

Si può notare comunque che i massimi e i minimi si sono discostati spesso dalla media (spesso in meglio) ma la quotazione, a grandi linee, si è poi sempre stabilizzato su quanto predetto da questa formula.

Parliamo di un rialzo del 2.280% rispetto al prezzo attuale del Bitcoin (4.200 dollari).

Il grafico mostra che il prezzo raddoppia circa ogni otto mesi.

Al momento siamo oltre le aspettative perchè l’immagine oggetto dello studio suggerisce che il Bitcoin avrebbe toccato i 4.000 dollari nel gennaio 2018 (in realtà è successo ben prima).

Applicare questo concetto al valore del Bitcoin è sicuramente un azzardo perchè ci sono troppe variabili in gioco ma come detto dal 2011 al 2017 i conti tornano.

Se il prezzo del Bitcoin continuerà a rispettare la Legge di Moore, nel 2024, con una distanza di soli 7 anni, potrebbe anche raggiungere il milione di dollari.

Ricordo che i Bitcoin hanno un'emissione limitata (21 milioni) e la loro produzione tramite Mining dovrebbe terminare nel 2140.

Cosa Cambierà Per I Bitcoin Con L'Aggiornamento SegWit2x?

Il Lightning Network del Bitcoin sta per essere attivato, ovvero un sistema rapido per effettuare transazioni (non registrate nella Blockchain).

Dopo l'aggiornamento SegWit del 1 agosto attivato al blocco 481.824 il Bitcoin è pronto al vero upgrade.

Per ovviare alla lentezza della Blockchain è stato creato il Lightning Network, un sistema che crea canali che permettono il passaggio di denaro in modo rapido, sicuro e soprattutto meno costoso rispetto al passaggio della Blockchain, che impone delle commissioni da pagare ai miners.

Il sistema al di fuori della Blockchain, comunemente chiamato off-chain, sarà attivo a breve e si appoggerà su altri enti per garantirne l'efficacia.

Il cambiamento affrontato dalla criptovaluta è quello più drastico della sua storia.

In primis è avvenuta la creazione del Bitcoin Cash, che sta riscontrando un buon successo grazie alla maggior facilità per i miners di minare.

A novembre invece è atteso l'Hard Fork per l'aggiornamento SegWit2x: anche in quel caso potrebbe crearsi una nuova scissione della moneta, a meno che tutti i miners non siano d'accordo con l'upgrade.

Il SegWit2x è l'aumento del blocco da 1MB a 2MB, avverrà al blocco 494,784 quando appunto si attiverà SegWit2x.

Ci si aspetta che l'80/90% dei miners faranno l'upgrade e calcoleranno i nuovi blocchi da 2MB, mentre quelli che decidono di rimanere alla versione da 1MB creeranno una nuova Blockchain automaticamente.

A quel punto avverrà l'Hard Fork e sarà necessario dare un nuovo nome ad una delle due monete (o entrambe), a meno che il 100% dei miners non decidano di appoggiare l'aggiornamento.

Il processo di creazione della nuova moneta è diverso da quello del Bitcoin Cash ma gli effetti sono gli stessi: il nuovo token che nascerà a novembre, se la community si divide, avrà bisogno della potenza computazionale dei miners per sopravvivere, dunque sarà necessario scegliere quali monete minare.

Dopo l'aggiornamento SegWit del 1 agosto attivato al blocco 481.824 il Bitcoin è pronto al vero upgrade.

Per ovviare alla lentezza della Blockchain è stato creato il Lightning Network, un sistema che crea canali che permettono il passaggio di denaro in modo rapido, sicuro e soprattutto meno costoso rispetto al passaggio della Blockchain, che impone delle commissioni da pagare ai miners.

Il sistema al di fuori della Blockchain, comunemente chiamato off-chain, sarà attivo a breve e si appoggerà su altri enti per garantirne l'efficacia.

Il cambiamento affrontato dalla criptovaluta è quello più drastico della sua storia.

In primis è avvenuta la creazione del Bitcoin Cash, che sta riscontrando un buon successo grazie alla maggior facilità per i miners di minare.

A novembre invece è atteso l'Hard Fork per l'aggiornamento SegWit2x: anche in quel caso potrebbe crearsi una nuova scissione della moneta, a meno che tutti i miners non siano d'accordo con l'upgrade.

Il SegWit2x è l'aumento del blocco da 1MB a 2MB, avverrà al blocco 494,784 quando appunto si attiverà SegWit2x.

Ci si aspetta che l'80/90% dei miners faranno l'upgrade e calcoleranno i nuovi blocchi da 2MB, mentre quelli che decidono di rimanere alla versione da 1MB creeranno una nuova Blockchain automaticamente.

A quel punto avverrà l'Hard Fork e sarà necessario dare un nuovo nome ad una delle due monete (o entrambe), a meno che il 100% dei miners non decidano di appoggiare l'aggiornamento.

Il processo di creazione della nuova moneta è diverso da quello del Bitcoin Cash ma gli effetti sono gli stessi: il nuovo token che nascerà a novembre, se la community si divide, avrà bisogno della potenza computazionale dei miners per sopravvivere, dunque sarà necessario scegliere quali monete minare.

domenica 27 agosto 2017

Migliori Smartphone: Top Di Gamma, Fascia Media ed Economici (2017)

A settembre 2017 questi sono i migliori smartphone in circolazione.

Il tutto è stato suddiviso a seconda di fasce e quindi del rapporto qualità/prezzo.

Vi ricordo che le caratteristiche da considerare per comprare un buon cellulare sono:

-processore

-sistema operativo (Marshmallow o Nougat)

-memoria intera (almeno 32 GB), espandibile e RAM (4GB)

-autonomia della batteria (maggiore di 3.000 mAh)

-fotocamera (da 12 Megapixel in poi)

-software integrati

-tipo di schermo e dimensioni

-design

-funzioni aggiuntive

TOP DI GAMMA (OLTRE 500 EURO)

LG G6, Samsung Galaxy S8, Oneplus 5, HTC U 11, Sony Xperia XZ Premium, Huawei Mate 9 Pro, Huawei P10 Plus, Blackberry Key One.

FASCIA MEDIA ALTA (OLTRE 400 EURO)

Huawei P10, OnePlus 5, Honor 8 Pro, Honor 9, LG G6, Nubia Z11, Samsung Galaxy S7 Edge, BQ Aquaris X Pro, Motorola Moto Z2 Play,

FASCIA MEDIA (OLTRE 300 EURO)

Moto G5S Plus, Honor 8, Samsung Galaxy A5 2017, Lenovo Moto Z Play, Asus ZenFone 3 ZE520KL, LG G5 SE

FASCIA MEDIA (OLTRE 200 EURO)

Huawei P10 Lite, Lenovo P2, Moto G5 Plus, BQ Aquaris X

FASCIA BASSA (INFERIORI A 200 EURO)

Xiaomi Redmi 4A Global Version 2/32GB, Meizu M3s, Meizu M5, Xiaomi Redmi 4X, Huawei Y6 II Compact 2GB/16GB, Xiaomi Redmi Note 4 Global Version, Xiaomi Redmi Note 4X, Xiaomi Redmi 4X Global Version, Xiaomi Redmi 4 Prime, Lenovo K6, Moto G5, Honor 6X, Huawei P9 Lite, Huawei P8 Lite 2017, Lenovo K6 Note, Xiaomi Mi5.

Il tutto è stato suddiviso a seconda di fasce e quindi del rapporto qualità/prezzo.

Vi ricordo che le caratteristiche da considerare per comprare un buon cellulare sono:

-processore

-sistema operativo (Marshmallow o Nougat)

-memoria intera (almeno 32 GB), espandibile e RAM (4GB)

-autonomia della batteria (maggiore di 3.000 mAh)

-fotocamera (da 12 Megapixel in poi)

-software integrati

-tipo di schermo e dimensioni

-design

-funzioni aggiuntive

TOP DI GAMMA (OLTRE 500 EURO)

LG G6, Samsung Galaxy S8, Oneplus 5, HTC U 11, Sony Xperia XZ Premium, Huawei Mate 9 Pro, Huawei P10 Plus, Blackberry Key One.

FASCIA MEDIA ALTA (OLTRE 400 EURO)

Huawei P10, OnePlus 5, Honor 8 Pro, Honor 9, LG G6, Nubia Z11, Samsung Galaxy S7 Edge, BQ Aquaris X Pro, Motorola Moto Z2 Play,

FASCIA MEDIA (OLTRE 300 EURO)

Moto G5S Plus, Honor 8, Samsung Galaxy A5 2017, Lenovo Moto Z Play, Asus ZenFone 3 ZE520KL, LG G5 SE

FASCIA MEDIA (OLTRE 200 EURO)

Huawei P10 Lite, Lenovo P2, Moto G5 Plus, BQ Aquaris X

FASCIA BASSA (INFERIORI A 200 EURO)

Xiaomi Redmi 4A Global Version 2/32GB, Meizu M3s, Meizu M5, Xiaomi Redmi 4X, Huawei Y6 II Compact 2GB/16GB, Xiaomi Redmi Note 4 Global Version, Xiaomi Redmi Note 4X, Xiaomi Redmi 4X Global Version, Xiaomi Redmi 4 Prime, Lenovo K6, Moto G5, Honor 6X, Huawei P9 Lite, Huawei P8 Lite 2017, Lenovo K6 Note, Xiaomi Mi5.

Etichette:

Fascia Media,

Hard Disk Processore,

Honor 9,

HTC,

Huawei 10,

Lenovo,

LG,

Lite,

Meizu,

Migliori Smartphone,

OnePlus,

RAM,

Samsung,

Smartphone,

Top Di Gamma,

Xiaomi

sabato 26 agosto 2017

Come Recuperare Seed e Password Dal Wallet Electrum

Quando si apre un wallet Electrum, la cosa più importante da fare è conservare il proprio seed (le 13 parole che il software ci fornisce appena aperto un nuovo wallet).

Anche la password è molto importante ma come vedremo è facilmente recuperabile conoscendo il seed.

E, a sua volta, il seed può essere recuperato conoscendo la password.

Detto in parole povere conoscendo uno dei due si può recuperare l'altro.

Ovviamente però il seed è molto più importante della password, in quanto permette il recupero dei vostri Bitcoin anche nel caso il vostro Hard Disk si rompa.

In questi casi invece, della password non ve ne fate niente.

Proprio per questi motivi, il seed è strettamente segreto e non va rivelato a nessuno (perchè conoscendo questo, sarà possibile rubare con facilità i vostri Bitcoin, anche non conoscendo la vostra password).

RECUPERARE IL SEED

Se ci si è dimenticati il seed, esso può essere recuperato conoscendo la password.

Basta aprire Electrum ed andare su wallet/seed ed inserire la password.

Compariranno le 13 parole.

Ovviamente questo vale solo sul vostro computer e per il vostro file "wallet.dat" (se si rompe l'Hard Disk e perdete il file wallet.dat dimenticando il seed, questa procedura di recupero sarà assolutamente inutile).

RECUPERARE LA PASSWORD

Per quanto riguarda la password, essa può essere banalmente recuperata conoscendo il seed.

Basta andare su file/new-restore, poi scegliete "standard wallet" e "I have already seed".

Inserite le 13 parole e da lì potrete inserire una nuova password.

Se in un primo momento decidete di non metterla, potete inserirla andando su wallet/password.

Potrebbero interessarti anche questi:

venerdì 25 agosto 2017

Organizzare Feste e Party In Casa Con Comehome

L'idea "Comehome!" ("Vieni a casa"), nata a Milano, è abbastanza innovativa.

Si tratta di un Airbnb delle feste, ovvero un' app digitale pensata per organizzare/partecipare a feste o cene tra sconosciuti organizzate nell’ambiente informale di una casa, consentendo la conoscenza di persone nuove.

Il padrone di casa sceglie: data, numero di partecipanti massimo, tipo di festa (da cena a party, passando per eventi di musica live).

L’utente iscritto va sul sito o scarica l’app, sceglie dal calendario degli eventi in programma il suo tipo ideale, controlla la fascia di età dei partecipanti e come si svolgerà la serata.

Paga due euro e ottiene: l’indirizzo e il nome sul citofono solo poco tempo prima dell’inizio.

Su Comehome! gli utenti possono anche creare il proprio di evento ideando il format, descrivendo il tipo di serata, segnalando il numero di posti disponibili e informando gli utenti partecipanti di tutti i dettagli che servono.

I format più simpatici, divertenti e creativi vengono premiati dai partner con prodotti e gadget gratuiti, per aiutarti a rendere unico il proprio Comehome.

Michele Cesario (responsabile comunicazione e marketing del progetto): "L’idea è quella di semplificare la vita ai nostri host, ovvero quelli che organizzano gli eventi nelle loro case, facilitandoli con promozioni o regali su servizi utili per il post-evento, come ad esempio le pulizie a casa il giorno dopo grazie alla startup partner Easyfeel, piuttosto che altri servizi. Al momento siamo organizzati con una sorta di scambio, dove le aziende pubblicizzano il loro servizio tramite i nostri canali offrendo agli host premi o sconti a quelli che organizzano gli eventi.

L’idea è quella di far riscoprire alle persone il gusto dell’incontro nella vita reale, quindi nell’era dei social network ci siamo resi conto che questi strumenti non facevano che allontanare o alienare le persone piuttosto che farle incontrare nella vita reale.

C’è molto della nostra storia dentro Comehome, se penso ad esempio all’Erasmus dove sostanzialmente arrivi da solo in una nuova città, non hai nuovi amici, e tramite una situazione di eventi in casa si trova il modo più semplice per fare nuovi incontri, condividere interessi, passioni e divertirsi"

Per info: Comehome App

Si tratta di un Airbnb delle feste, ovvero un' app digitale pensata per organizzare/partecipare a feste o cene tra sconosciuti organizzate nell’ambiente informale di una casa, consentendo la conoscenza di persone nuove.

Il padrone di casa sceglie: data, numero di partecipanti massimo, tipo di festa (da cena a party, passando per eventi di musica live).

L’utente iscritto va sul sito o scarica l’app, sceglie dal calendario degli eventi in programma il suo tipo ideale, controlla la fascia di età dei partecipanti e come si svolgerà la serata.

Paga due euro e ottiene: l’indirizzo e il nome sul citofono solo poco tempo prima dell’inizio.

Su Comehome! gli utenti possono anche creare il proprio di evento ideando il format, descrivendo il tipo di serata, segnalando il numero di posti disponibili e informando gli utenti partecipanti di tutti i dettagli che servono.

I format più simpatici, divertenti e creativi vengono premiati dai partner con prodotti e gadget gratuiti, per aiutarti a rendere unico il proprio Comehome.

Michele Cesario (responsabile comunicazione e marketing del progetto): "L’idea è quella di semplificare la vita ai nostri host, ovvero quelli che organizzano gli eventi nelle loro case, facilitandoli con promozioni o regali su servizi utili per il post-evento, come ad esempio le pulizie a casa il giorno dopo grazie alla startup partner Easyfeel, piuttosto che altri servizi. Al momento siamo organizzati con una sorta di scambio, dove le aziende pubblicizzano il loro servizio tramite i nostri canali offrendo agli host premi o sconti a quelli che organizzano gli eventi.

L’idea è quella di far riscoprire alle persone il gusto dell’incontro nella vita reale, quindi nell’era dei social network ci siamo resi conto che questi strumenti non facevano che allontanare o alienare le persone piuttosto che farle incontrare nella vita reale.

C’è molto della nostra storia dentro Comehome, se penso ad esempio all’Erasmus dove sostanzialmente arrivi da solo in una nuova città, non hai nuovi amici, e tramite una situazione di eventi in casa si trova il modo più semplice per fare nuovi incontri, condividere interessi, passioni e divertirsi"

Per info: Comehome App

mercoledì 23 agosto 2017

Internet Explorer Scomparso? Ecco Come Risolvere

IE, ormai diventato Edge su Windows 10, sin dagli anni 90 fa parte di qualsiasi computer Windows.

Ormai è stato soppiantato da Firefox e soprattutto da Chrome ma c'è chi lo utilizza ancora.

A volte, soprattutto a seguito di aggiornamenti (upgrade) o di nostri errori (disabilitazione), potrebbe scomparire dal menù dal vivo o come icona.

Ripristinarlo e renderlo di nuovo visibile è facilissimo.

Nel campo di ricerca della Charm Bar (ricerca) digitiamo "Attiva o disattiva funzionalità di Windows".

Opzionalmente si può trovare la stessa funzione andando in Pannello di controllo/Programmi/

Programmi e funzionalità e cliccando su "Attivazione o disattivazione delle funzionalità Windows".

Dalla finestra che appare, scorriamo le varie voci e spuntiamo Internet Explorer.

Non resta che cliccare su OK per riavere il browser di Microsoft nel menu Start (o sul desktop) a portata di clic.

Ormai è stato soppiantato da Firefox e soprattutto da Chrome ma c'è chi lo utilizza ancora.

A volte, soprattutto a seguito di aggiornamenti (upgrade) o di nostri errori (disabilitazione), potrebbe scomparire dal menù dal vivo o come icona.

Ripristinarlo e renderlo di nuovo visibile è facilissimo.

Nel campo di ricerca della Charm Bar (ricerca) digitiamo "Attiva o disattiva funzionalità di Windows".

Opzionalmente si può trovare la stessa funzione andando in Pannello di controllo/Programmi/

Programmi e funzionalità e cliccando su "Attivazione o disattivazione delle funzionalità Windows".

Dalla finestra che appare, scorriamo le varie voci e spuntiamo Internet Explorer.

Non resta che cliccare su OK per riavere il browser di Microsoft nel menu Start (o sul desktop) a portata di clic.

domenica 20 agosto 2017

Alcune App Ci Spiano Tramite Gli Ultrasuoni (uXDT)

Secondo una ricerca svolta in Germania, saremmo spiati con gli ultrasuoni, sembra fantascienza ma è tutto vero.

Infatti un gruppo di ricercatori della Brunswick Technical University ha trovato all’interno di molte applicazioni Android, alcune delle quali anche diffuse, un sofisticato sistema di tracciamento basato proprio sui suoni inudibili agli umani ma captabili da altri dispositivi elettronici.

Il tutto a fini di advertising e tracking (pubblicità insomma).

ULTRASUONI

L’orecchio umano non è in grado di sentire gli ultrasuoni perché normalmente percepisce frequenze fino a 16-19 kHz (solamente i più giovani. Crescendo si sentono frequenze più basse).

La frequenza degli ultrasuoni generalmente è compresa tra 16-100 kHz.

Essi, essendo comunque onde sono soggetti a fenomeni di diffrazione, riflessione e rifrazione, sono prodotti da materiali piezoelettrici (silicati quali il quarzo ad esempio).

ULTRASOUND CROSS DEVICE TRACKING

Si parla letteralmente di “Ultrasound Cross-Device Tracking o uXDT”: una serie di segnali ad ultrasuoni che vengono inviati nel corso di una pubblicità trasmessa in radio, in TV o semplicemente in un negozio e i dispositivi Android in ascolto la captano e rispondono fornendo i dati legati alla posizione, agli interessi e ogni altro dato che può servire per creare offerte in target.

Insomma se io vedo un programma di cucina, l'app installata sullo Smartphone capterà il segnale e riceverò pubblicità mirata secondo le mie preferenze.

Idem se vado in un fast food.

Quella inventata da Shopkick, Lisnr, e SilverPush, queste le tre aziende leader nella tecnologia, è una versione molto più evoluta dei "Beacon Bluetooth": al posto di usare il classico Bluetooth, che potrebbe anche essere spento su uno smartphone, usano gli ultrasuoni che vengono captati dal microfono.

I ricercatori hanno trovato traccia delle trasmissioni nel sistema di audio diffusione dei negozi di quattro grosse catene europee e nelle rispettive app per smartphone Android.

Quando l’utente entra in uno dei negozi gli utenti che hanno l’applicazione installata hanno anche un “servizio” in ascolto: se arriva la chiamata ultrasonica l’app risponde restituendo una serie di informazioni che potrebbero servire per migliorare l’esperienza di acquisto.

I Beacon per tracciare e memorizzare le esperienze di acquisto di un utente sono la nuova frontiera della pubblicità e del commercio: un consumatore che ha cercato un certo device tecnologico tramite l’app di un rivenditore potrebbe, una volta entrato in negozio, ricevere la visita di un commesso che conosce già i suoi gusti e il suo storico di ricerca.

Per qualcuno la cosa è utile, per altri un po’ preoccupante: in ogni caso per funzionare la tecnologia uXDT richiede l’applicazione installata e il permesso di utilizzo del microfono.

Ad oggi nel gruppo di app analizzate ci sono circa 240 applicazioni che fanno uso delle librerie necessarie, ma se si calcola che erano poco più di 20 all’inizio dello scorso anno il trend è in netto aumento.

ALTRE APP AD ULTRASUONI

In realtà app ad ultrasuoni non sono un'invenzione di adesso: da anni girano le classiche app antizanzare che funzionano proprio secondo questo principio (in realtà lì gli ultrasuoni dovrebbero tenere lontani gli insetti dall'emettitore, in questo caso lo smartphone. In verità però le zanzare sono prive di udito quindi il funzionamento di app simili è molto relativo).

Radon invece è una applicazione per Android che permette di trasmettere con semplicità link o testo selezionato a qualunque altro device nelle immediate vicinanze che ovviamente dovrà aver installato e aperto la medesima app.

L'invio è molto veloce, anzi immediato, e sfrutta contemporaneamente il Bluetooth, WI-FI e l'audio in versione ultrasonica.

Questa combinazione alquanto curiosa non permette l'invio di foto o video o di qualsiasi grande file, ma soltanto di indirizzi internet e porzioni di testo.

Risulta molto utile quando si vuole condividere, per esempio, un filmato di YouTube.

Dog Whistle invece è un simulatore di fischietto ad ultrasuoni per cani.

Infatti un gruppo di ricercatori della Brunswick Technical University ha trovato all’interno di molte applicazioni Android, alcune delle quali anche diffuse, un sofisticato sistema di tracciamento basato proprio sui suoni inudibili agli umani ma captabili da altri dispositivi elettronici.

Il tutto a fini di advertising e tracking (pubblicità insomma).

ULTRASUONI

L’orecchio umano non è in grado di sentire gli ultrasuoni perché normalmente percepisce frequenze fino a 16-19 kHz (solamente i più giovani. Crescendo si sentono frequenze più basse).

La frequenza degli ultrasuoni generalmente è compresa tra 16-100 kHz.

Essi, essendo comunque onde sono soggetti a fenomeni di diffrazione, riflessione e rifrazione, sono prodotti da materiali piezoelettrici (silicati quali il quarzo ad esempio).

ULTRASOUND CROSS DEVICE TRACKING

Si parla letteralmente di “Ultrasound Cross-Device Tracking o uXDT”: una serie di segnali ad ultrasuoni che vengono inviati nel corso di una pubblicità trasmessa in radio, in TV o semplicemente in un negozio e i dispositivi Android in ascolto la captano e rispondono fornendo i dati legati alla posizione, agli interessi e ogni altro dato che può servire per creare offerte in target.

Insomma se io vedo un programma di cucina, l'app installata sullo Smartphone capterà il segnale e riceverò pubblicità mirata secondo le mie preferenze.

Idem se vado in un fast food.

Quella inventata da Shopkick, Lisnr, e SilverPush, queste le tre aziende leader nella tecnologia, è una versione molto più evoluta dei "Beacon Bluetooth": al posto di usare il classico Bluetooth, che potrebbe anche essere spento su uno smartphone, usano gli ultrasuoni che vengono captati dal microfono.

I ricercatori hanno trovato traccia delle trasmissioni nel sistema di audio diffusione dei negozi di quattro grosse catene europee e nelle rispettive app per smartphone Android.

Quando l’utente entra in uno dei negozi gli utenti che hanno l’applicazione installata hanno anche un “servizio” in ascolto: se arriva la chiamata ultrasonica l’app risponde restituendo una serie di informazioni che potrebbero servire per migliorare l’esperienza di acquisto.

I Beacon per tracciare e memorizzare le esperienze di acquisto di un utente sono la nuova frontiera della pubblicità e del commercio: un consumatore che ha cercato un certo device tecnologico tramite l’app di un rivenditore potrebbe, una volta entrato in negozio, ricevere la visita di un commesso che conosce già i suoi gusti e il suo storico di ricerca.

Per qualcuno la cosa è utile, per altri un po’ preoccupante: in ogni caso per funzionare la tecnologia uXDT richiede l’applicazione installata e il permesso di utilizzo del microfono.

Ad oggi nel gruppo di app analizzate ci sono circa 240 applicazioni che fanno uso delle librerie necessarie, ma se si calcola che erano poco più di 20 all’inizio dello scorso anno il trend è in netto aumento.

ALTRE APP AD ULTRASUONI

In realtà app ad ultrasuoni non sono un'invenzione di adesso: da anni girano le classiche app antizanzare che funzionano proprio secondo questo principio (in realtà lì gli ultrasuoni dovrebbero tenere lontani gli insetti dall'emettitore, in questo caso lo smartphone. In verità però le zanzare sono prive di udito quindi il funzionamento di app simili è molto relativo).

Radon invece è una applicazione per Android che permette di trasmettere con semplicità link o testo selezionato a qualunque altro device nelle immediate vicinanze che ovviamente dovrà aver installato e aperto la medesima app.

L'invio è molto veloce, anzi immediato, e sfrutta contemporaneamente il Bluetooth, WI-FI e l'audio in versione ultrasonica.

Questa combinazione alquanto curiosa non permette l'invio di foto o video o di qualsiasi grande file, ma soltanto di indirizzi internet e porzioni di testo.

Risulta molto utile quando si vuole condividere, per esempio, un filmato di YouTube.

Dog Whistle invece è un simulatore di fischietto ad ultrasuoni per cani.

giovedì 17 agosto 2017

Come Funziona Sarahah e ThisCrush: Le App Del Momento

Sarahah, seguendo la falsariga di Ask.fm (nato nel 2010), è l'applicazione del momento: serve per inviare messaggi anonimi.

Nello specifico l'applicazione sviluppata da Zain al-Abidin Tawfiq, fu concepita per permettere ai lavoratori di esprimere commenti onesti sui datori di lavoro in forma del tutto anonima.

Sarahah si è espansa poi in altri paesi del Medio Oriente, ma la svolta arriva nel giugno di quest'anno quando approda nell'App Store statunitense, tradotta completamente in inglese e di qui in avanti cresciuta fino a diventare virale grazie evidentemente ad un uso ed un'utenza un po' diversi rispetto all'idea iniziale.

Il funzionamento dell'app (che in arabo significa grossomodo "onestà") non potrebbe essere più semplice: inviare messaggi anonimi a chiunque sia iscritto al servizio e ricevere messaggi anonimi anche da chi non lo è.

Tutto il funzionamento di Sarahah ruota attorno al proprio indirizzo (nomeutente.sarahah.com) che si può condividere sui social per invitare a ricevere messaggi.

Ciò significa che chiunque conosca la username di un utente, può scrivergli su Sarahah.

Non si possono seguire altri utenti, ma è presente una lista dei messaggi inviati, ricevuti e preferiti.

Di default poi ci si rende disponibili a ricevere messaggi da chiunque, ma nelle impostazioni si può scegliere di restringere la cerchia a chi ha un account su Sarahah e ci si può anche escludere dai risultati di ricerca.

Lo sviluppo di quest'app (invero abbastanza scarna ad oggi) dipende esclusivamente dalla capacità del suo ideatore di farlo evolvere in modo sempre più convincente; proponendo per esempio funzioni come la possibilità di seguire altri utenti e l'introduzione di una bacheca.

Anche se sarebbe comunque difficile competere con servizi già avviati quali Ask.fm

Sarahah risparmia però la fatica di farsi un profilo falso ad hoc ed è certamente meno efficace per i diffamatori seriali, visto che i messaggi non sono visibili a terzi.

La trovate qui: Sarahah (Play Store) e Sarahah (Apple Store)

Un'altra app interessante è ThisCrush diffusasi in Italia da inizio luglio, originariamente nata per confessare la propria “cotta”(“crush” appunto) in modo anonimo, a differenza di Ask.fm, dove una domanda viene visualizzata solo nel momento in cui chi la riceve decide di rispondere, su ThisCrush la domanda appare subito, senza la possibilità di essere filtrata.

Nello specifico l'applicazione sviluppata da Zain al-Abidin Tawfiq, fu concepita per permettere ai lavoratori di esprimere commenti onesti sui datori di lavoro in forma del tutto anonima.

Sarahah si è espansa poi in altri paesi del Medio Oriente, ma la svolta arriva nel giugno di quest'anno quando approda nell'App Store statunitense, tradotta completamente in inglese e di qui in avanti cresciuta fino a diventare virale grazie evidentemente ad un uso ed un'utenza un po' diversi rispetto all'idea iniziale.

Il funzionamento dell'app (che in arabo significa grossomodo "onestà") non potrebbe essere più semplice: inviare messaggi anonimi a chiunque sia iscritto al servizio e ricevere messaggi anonimi anche da chi non lo è.

Tutto il funzionamento di Sarahah ruota attorno al proprio indirizzo (nomeutente.sarahah.com) che si può condividere sui social per invitare a ricevere messaggi.

Ciò significa che chiunque conosca la username di un utente, può scrivergli su Sarahah.

Non si possono seguire altri utenti, ma è presente una lista dei messaggi inviati, ricevuti e preferiti.

Di default poi ci si rende disponibili a ricevere messaggi da chiunque, ma nelle impostazioni si può scegliere di restringere la cerchia a chi ha un account su Sarahah e ci si può anche escludere dai risultati di ricerca.

Lo sviluppo di quest'app (invero abbastanza scarna ad oggi) dipende esclusivamente dalla capacità del suo ideatore di farlo evolvere in modo sempre più convincente; proponendo per esempio funzioni come la possibilità di seguire altri utenti e l'introduzione di una bacheca.

Anche se sarebbe comunque difficile competere con servizi già avviati quali Ask.fm

Sarahah risparmia però la fatica di farsi un profilo falso ad hoc ed è certamente meno efficace per i diffamatori seriali, visto che i messaggi non sono visibili a terzi.

La trovate qui: Sarahah (Play Store) e Sarahah (Apple Store)

Un'altra app interessante è ThisCrush diffusasi in Italia da inizio luglio, originariamente nata per confessare la propria “cotta”(“crush” appunto) in modo anonimo, a differenza di Ask.fm, dove una domanda viene visualizzata solo nel momento in cui chi la riceve decide di rispondere, su ThisCrush la domanda appare subito, senza la possibilità di essere filtrata.

Come Diventare Popolari Su Youtube

Ovviamente il fatto che un canale possa diventare popolare o meno dipende dalla vostra inventiva e dalla qualità dei video però ci sono dei consigli imprescindibili affinchè un canale possa sfondare.

Però come detto questi consigli sono condizione necessaria ma non sufficiente ad avere milioni d'iscritti.

CONSIGLI

-Trova un tema interessante, possibilmente non troppo "sputtanato" per evitare una competizione spietata con altri Youtuber già avviati da anni.

-La qualità viene prima di tutto, mai essere frettolosi nel girare i video. Ci vuole passione, non fretta.

-Anche la quantità è importante, più che altro è fondamentale la regolarità. L'errore è pubblicare video un po' a caso, ci vuole invece una certa costanza e criterio

-Parla di temi caldi ed attuali.

-Chiedi collaborazioni e a tua fornisci aiuto anche ad altri.

-Costruito un certo pubblico, se possibile, partecipa a meeting per conoscere altri Youtubers o chi ti segue.

-Rispondi ai commenti e fornisci più informazioni possibili. Accetta le critiche negative e cerca d'interagire con l'interlocutore, cercando di capire cosa non va.

Maggiori saranno le interazioni (like e commenti) e più facilmente il tuo video verrà trovato (apparirai nei primi risultati di ricerca).

-Cura la grafica del canale e non lasciare nulla al caso. Stesso discorso per copertina ed icone.

E i tag del canale che devono essere attinenti all'argomento dei video trattati.

-Per i video sfrutta bene i tag quindi le parole chiave.

-Il titolo del video è molto importante: usa titoli accattivanti, magari con parole chiave usate nei tag.

-Anche la descrizione del video è molto importante.

-Idem le miniature.

-Se necessari puoi utilizzare anche schede e schermate finali per pubblicizzare il canale o linkare altri video.

-Usa le playlist per concatenare gli altri video.

-Condividi il tuo canale sui social o su siti internet. Evita lo spam becero.

Pubblicizzare si ma senza esagerare.

martedì 15 agosto 2017

Le Novità Di Ask.fm: Cosa Sono Gli Shoutout? E Le Stelline?

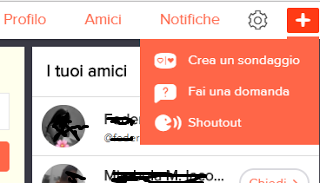

Ask.fm di tanto in tanto introduce delle novità. Oltre ad alcune poco piacevoli come l'eliminazione dei video per dispositivi non Apple, le tre principali novità dell'ultimo anno sono:

1) Sondaggi

2) Stellina

3) Shoutout

Credo che sui sondaggi non ci sia molto da dire: schiacciato sul "+" (in altro a destra) si fa "Crea nuovo sondaggio". Fatto ciò si aggiunge la domanda e due foto (una per ogni risposta). La stellina invece è una funzionalità che permette di "seguire" meglio un amico. E' vero, essendo followers di un profilo, si leggono domande e risposte o i likes che quel profilo mette ma se si seguono centinaia di persone diventa molto più difficile non perdersi eventuali domande e risposte. Mettendo la stellina invece (richiamabile schiacciando su "amici" e scegliendo i profili adeguati) sar possibile essere sempre aggiornati su un dato profilo.

Ovvero si riceveranno notifiche quando quel profilo risponderà a domande, cambierà foto profilo, emoticons, etc

In ordine di tempo, l'ultima novità è quella degli shoutout.

Questa funzione, ad oggi ancora da perfezionare, consente di fare domande ad utenti di Ask nelle proprie vicinanze geografiche (indipendentemente dal fatto di conoscere o meno quel profilo o di seguirlo). Anche qui si schiaccia sul "+" e si sceglie la funzione shoutout. Digitata la domanda, essa verrà inviata a persone della tua regione. Quando gli utenti riceveranno la domanda e risponderanno, avrai una notifica.

1) Sondaggi

2) Stellina

3) Shoutout

Credo che sui sondaggi non ci sia molto da dire: schiacciato sul "+" (in altro a destra) si fa "Crea nuovo sondaggio". Fatto ciò si aggiunge la domanda e due foto (una per ogni risposta). La stellina invece è una funzionalità che permette di "seguire" meglio un amico. E' vero, essendo followers di un profilo, si leggono domande e risposte o i likes che quel profilo mette ma se si seguono centinaia di persone diventa molto più difficile non perdersi eventuali domande e risposte. Mettendo la stellina invece (richiamabile schiacciando su "amici" e scegliendo i profili adeguati) sar possibile essere sempre aggiornati su un dato profilo.

Ovvero si riceveranno notifiche quando quel profilo risponderà a domande, cambierà foto profilo, emoticons, etc

Questa funzione, ad oggi ancora da perfezionare, consente di fare domande ad utenti di Ask nelle proprie vicinanze geografiche (indipendentemente dal fatto di conoscere o meno quel profilo o di seguirlo). Anche qui si schiaccia sul "+" e si sceglie la funzione shoutout. Digitata la domanda, essa verrà inviata a persone della tua regione. Quando gli utenti riceveranno la domanda e risponderanno, avrai una notifica.

Etichette:

Ask.fm,

Domande,

Privacy,

Social Network

domenica 13 agosto 2017

Metodi Di Pagamento Sicuri Per Vendere Bitcoin (Bitcoin)

Una transazione in Bitcoin, una volta avviata, è ormai irreversibile.

Cioè i Bitcoin non potranno più essere "richiamati" indietro, diverso il discorso invece dalla parte del compratore.

Molti sistemi, quali Paypal, permettono di "richiamare" i soldi indietro quindi banalmente il compratore vi paga e voi inviate i Bitcoin.

Tuttavia l'acquirente dopo qualche ora, giorno (o addirittura settimane) può richiedere il rimborso e voi vi ritroverete con un pugno di mosche in mano avendo perso dei Bitcoin per nulla.

Per dirla in parole povere, con alcuni metodi di pagamento, potrete essere facilmente truffati.

Si tratta di metodi a volte insicuri, altre volte invece che proteggono solo il compratore da eventuali truffe (Come detto Paypal. Ma per i Bitcoin, come detto, non c'è questo pericolo perchè una volta inviati il corrispettivo in Bitcoin...il trasferimento è irreversibile).

Senza dilungarmi sulle modalità di truffa, qui semplicemente illustrerò quali sistemi sono sicuri e quali no.

Ovviamente un po' di accortezza ci vuole sempre anche per i metodi sicuri (le truffe sono sempre in continua evoluzione) ma il rischio rimane decisamente più basso.

SICURI

Contanti (l'unico rischio associato è ricevere soldi falsi)

Bonifico SEPA

Bonifico Bancario Nazionale

Trasferimento Tramite Una Banca

QIWI

Ethereum Altcoin

QUASI SICURI

PostePay

Bonifico SWIFT

Yandex Mobile

NON SICURI

Paypal

Skrill

Hal Cash

OKPay

Western Union

MoneyGram

PaySafeCard

Payza

Google Wallet

Assegno Bancario

Per comprare Bitcoin ed altre criptovalute in modo sicuro, per venderle o convertirle in euro (o buoni Amazon) vi rimando a: LocalBitcoins e Spectrocoin.

venerdì 11 agosto 2017

Perchè è Nato Il Bitcoin Cash? E' Pericoloso? Quanto Durerà?

Il nuovo Bitcoin Cash è uno spin off dei Bitcoin (BTC), esso nonostante sia nato da 10 giorni ha raggiunto già un valore considerevole: ora che sto scrivendo vale 328 dollari (ma ha anche superato i 400 dollari).

Si tratta, per dirla in parole povere, di un clonecoin.

Esso infatti copia il codicebase del Bitcoin insieme alla sua Blockchain ma ovviamente ciò sino a un certo punto (c'è ovviamente qualche variazione).

Generalmente, in questi casi, viene clonato il codice ma non la Blockchain.

Al di là di ciò, la società maltese Fintech con il suo fondo Exante assicura di essere già in grado di offrire ai suoi clienti la possibilità di investire sul Bitcoin Cash in modo semplice e sicuro attraverso uno strumento regolamentato.

Il BCH è stato creato da miners e sviluppatori di Bitcoin probabilmente interessati al futuro della criptovaluta e alla efficacia della sua scalabilità.

Questi soggetti avevano delle riserve sull’adozione della tecnologia SegWit2x (raddoppio della dimensione di blocchi che aumenterebbe la velocità di trasferimento e diminuirebbe il costo delle transazioni).

Secondo loro la SegWit2x non avrebbe affrontato in modo significativo il problema fondamentale della scalabilità, inoltre non sarebbe stata fedele alle linee guida descritte dal Satoshi Nakamoto, il gruppo anonimo che ha sviluppato la tecnologia Blockchain.

Infine, il processo di introduzione della SegWit2x era tutt’altro che trasparente, e si temeva che la sua introduzione potesse minacciare il decentramento della moneta.

PERCHE' E' NATO? RISCHI SICUREZZA

Dei motivi (apparente o meno) per cui, il Bitcoin Cash è nato, se n'è parlato ma va sottolineato che criptovalute clone nate improvvisamente dal nulla possono generare significativi rischi di sicurezza.

Lo sviluppatore che ha generato BCH ha semplicemente voluto aumentare le dimensioni dei blocchi.

Ciò potrebbe sembrare una buona idea, ma le clonecoins possono essere incredibilmente distruttive per la gestione del rischio delle società di infrastrutture di valuta digitale.

Il costo per lanciare un clonecoin è minimo, ma il sovraccarico dell'ecosistema per sostenerlo in realtà è molto elevato.

Tutti coloro che avevano parte di Bitcoin prima del Fork (1 agosto 2017), ora hanno visto (ipoteticamente) raddoppiato le loro monete.

Ad esempio 0.5 di Bitcoin sono diventati 0.5 di Bitcoin e 0.5 di Bitcoin Cash.

Che sia stato un esperimento psicologico per vedere se investitori e in generale persone possono essere ingannate facilmente nell' attribuire valore a qualcosa creato dal nulla?

Così è stato.

Sicuramente un nuovo altcoin sarebbe stato in gran parte ignorato ma sfruttare il nome del Bitcoin ha subito generato "valore" dopo pochi giorni.

Alcuni siti quali Coinbase hanno subito affermato che non avrebbero sostenuto Bitcoin Cash.

La cosa più inquietante inoltre è che in Bitcoin Cash, le priv key che controllano la proprietà degli stessi sono ovviamente condivise con gli investimenti reali fatti con il Bitcoin classico (per un totale di 50 miliardi di dollari).

Condividere le chiavi originarie usate per il Bitcoin con un software non testato (ElectronCash) per richiedere i Bitcoin Cash è altamente rischioso, forse troppo rischioso e il gioco non ne vale la candela.

E' vero che si possono traslare i soldi da un wallet Electrum ad un altro, importando le priv key su un nuovo computer sicuro e poi installare ElectronCash sul vecchio computer "estraendo" il dovuto dal vecchio wallet (ormai vuoto ma con il corrispettivo di Bitcoin Cash "nascosto") sempre con le priv key originarie.

Ma il gioco ne vale la candela? Chi c'è dietro? Quanto è sicuro ElectronCash e gli altri wallet che da qui a poco si diffonderanno?

Se fosse un malware di spionaggio o una backdoor pronta a rubare i vostri Bitcoin?

IL FUTURO

La catena Bitcoin Cash potrebbe sopravvivere, ma il suo valore probabilmente scenderà sotto i 100 dollari.

Attualmente come detto oscilla tra 300 dollari e 350 su vari siti di scambio, ma questo prezzo è evidentemente gonfiato artificialmente a causa di molti siti che stanno rifiutando di accettare depositi, così il blocco di Bitcoin Cash non funziona come dovrebbe.

La blockchain dei Bitcoin gestisce un blocco di operazioni ogni 10 minuti, invece i tempi di blocco di Bitcoin Cash adesso...sono di un'ora o giù di lì.

Ciò significa che gli utenti stanno avendo moltissimi problemi con l'invio di denaro.

Inoltre non esiste assolutamente integrazione o supporto di Bitcoin Cash nel mondo reale e il suo codice è gestito da un singolo sviluppatore.

Le prospettive a lungo termine della crittografia che c'è dietro sono tutt'altro che chiare.

Qualunque cosa accada però, la nascita di Bitcoin Cash ha dimostrato che i mercati possono essere facilmente manipolati con solo un po' di potenza di calcolo.

Se stai eseguendo uno scambio di valuta digitale o hai un wallet in cui collezioni X moneta, attenzione all'attacco dei clonecoins.

Si tratta, per dirla in parole povere, di un clonecoin.

Esso infatti copia il codicebase del Bitcoin insieme alla sua Blockchain ma ovviamente ciò sino a un certo punto (c'è ovviamente qualche variazione).

Generalmente, in questi casi, viene clonato il codice ma non la Blockchain.

Al di là di ciò, la società maltese Fintech con il suo fondo Exante assicura di essere già in grado di offrire ai suoi clienti la possibilità di investire sul Bitcoin Cash in modo semplice e sicuro attraverso uno strumento regolamentato.

Il BCH è stato creato da miners e sviluppatori di Bitcoin probabilmente interessati al futuro della criptovaluta e alla efficacia della sua scalabilità.

Questi soggetti avevano delle riserve sull’adozione della tecnologia SegWit2x (raddoppio della dimensione di blocchi che aumenterebbe la velocità di trasferimento e diminuirebbe il costo delle transazioni).

Secondo loro la SegWit2x non avrebbe affrontato in modo significativo il problema fondamentale della scalabilità, inoltre non sarebbe stata fedele alle linee guida descritte dal Satoshi Nakamoto, il gruppo anonimo che ha sviluppato la tecnologia Blockchain.

Infine, il processo di introduzione della SegWit2x era tutt’altro che trasparente, e si temeva che la sua introduzione potesse minacciare il decentramento della moneta.

PERCHE' E' NATO? RISCHI SICUREZZA

Dei motivi (apparente o meno) per cui, il Bitcoin Cash è nato, se n'è parlato ma va sottolineato che criptovalute clone nate improvvisamente dal nulla possono generare significativi rischi di sicurezza.

Lo sviluppatore che ha generato BCH ha semplicemente voluto aumentare le dimensioni dei blocchi.

Ciò potrebbe sembrare una buona idea, ma le clonecoins possono essere incredibilmente distruttive per la gestione del rischio delle società di infrastrutture di valuta digitale.

Il costo per lanciare un clonecoin è minimo, ma il sovraccarico dell'ecosistema per sostenerlo in realtà è molto elevato.

Tutti coloro che avevano parte di Bitcoin prima del Fork (1 agosto 2017), ora hanno visto (ipoteticamente) raddoppiato le loro monete.

Ad esempio 0.5 di Bitcoin sono diventati 0.5 di Bitcoin e 0.5 di Bitcoin Cash.

Che sia stato un esperimento psicologico per vedere se investitori e in generale persone possono essere ingannate facilmente nell' attribuire valore a qualcosa creato dal nulla?

Così è stato.

Sicuramente un nuovo altcoin sarebbe stato in gran parte ignorato ma sfruttare il nome del Bitcoin ha subito generato "valore" dopo pochi giorni.

Alcuni siti quali Coinbase hanno subito affermato che non avrebbero sostenuto Bitcoin Cash.

La cosa più inquietante inoltre è che in Bitcoin Cash, le priv key che controllano la proprietà degli stessi sono ovviamente condivise con gli investimenti reali fatti con il Bitcoin classico (per un totale di 50 miliardi di dollari).

Condividere le chiavi originarie usate per il Bitcoin con un software non testato (ElectronCash) per richiedere i Bitcoin Cash è altamente rischioso, forse troppo rischioso e il gioco non ne vale la candela.

E' vero che si possono traslare i soldi da un wallet Electrum ad un altro, importando le priv key su un nuovo computer sicuro e poi installare ElectronCash sul vecchio computer "estraendo" il dovuto dal vecchio wallet (ormai vuoto ma con il corrispettivo di Bitcoin Cash "nascosto") sempre con le priv key originarie.

Ma il gioco ne vale la candela? Chi c'è dietro? Quanto è sicuro ElectronCash e gli altri wallet che da qui a poco si diffonderanno?

Se fosse un malware di spionaggio o una backdoor pronta a rubare i vostri Bitcoin?

IL FUTURO

La catena Bitcoin Cash potrebbe sopravvivere, ma il suo valore probabilmente scenderà sotto i 100 dollari.

Attualmente come detto oscilla tra 300 dollari e 350 su vari siti di scambio, ma questo prezzo è evidentemente gonfiato artificialmente a causa di molti siti che stanno rifiutando di accettare depositi, così il blocco di Bitcoin Cash non funziona come dovrebbe.

La blockchain dei Bitcoin gestisce un blocco di operazioni ogni 10 minuti, invece i tempi di blocco di Bitcoin Cash adesso...sono di un'ora o giù di lì.

Ciò significa che gli utenti stanno avendo moltissimi problemi con l'invio di denaro.

Inoltre non esiste assolutamente integrazione o supporto di Bitcoin Cash nel mondo reale e il suo codice è gestito da un singolo sviluppatore.

Le prospettive a lungo termine della crittografia che c'è dietro sono tutt'altro che chiare.

Qualunque cosa accada però, la nascita di Bitcoin Cash ha dimostrato che i mercati possono essere facilmente manipolati con solo un po' di potenza di calcolo.

Se stai eseguendo uno scambio di valuta digitale o hai un wallet in cui collezioni X moneta, attenzione all'attacco dei clonecoins.

mercoledì 9 agosto 2017

Market Monitorati Dalla Polizia Sul Deep Web?

Si parlava di AlphaBay, Outlaw Market, Hansa Market, Valhalla, Dream Market, Italian Darknet Community, Guns Dark Market, Guns Shop.

La fine di Outlaw Market è nota, anche se la sua scomparsa è sempre rimasta avvolta nel mistero.

Il market, dopo la chiusura, riportava questa scritta:

"This website has been hacked, the wallet stolen. It’s over. Goodbye Outlaw Market..."

In pochi c'hanno creduto, più probabilmente si è trattato di un Exit Scam.

La cosa curiosa comunque che il market finì offline appena si diffusero le voci riportate in precedenza.

Nel mese di maggio invece, Italian Darknet Community si vede oscurato il sito sul Clear Web e la procura di Lecco operò diversi arresti su tutto il territorio nazionale.

Della recente fine di AlphaBay (chiuso e sequestrato con l'admin Cazes arrestato e poi suicidatosi in cella) ed Hansa Market (compromesso dalla polizia e poi oscurato dopo 1 mese) si è già parlato in abbondanza.

Pare inoltre che almeno 12 account di venditori su Dream Market siano stati compromessi.

Le chiavi PGP sono la soluzione per sapere se un account è stato compromesso: infatti alcuni hanno lamentato prima il blocco e poi la modifica della PGP Key.

Il secondo step prevede l'utilizzo di Grams (un motore di ricerca che consente di eseguire ricerche per nome utente e in reverse utilizzando appunto una chiave PGP).

Nel campo di ricerca va ovviamente inserita la key della polizia nazionale olandese.

L'ID è 6682AB28 e la fingerprint è 25A7 8CC4 EA76 D2A4 D018 F3C0 E162 0751 6682 AB28.

Il moderatore "wombat2combat" ha verificato che la polizia ha rubato l'account di un venditore che preferisce non essere nominato.

Alcuni account inoltre sono stati disattivati quindi è impossibile accedere.

I venditori di Dream Market che attualmente figurano con la chiave PGP nazionale della polizia olandese sono: 00DRGREEN00, BoulderMedical, cannab1z, cocaMG, dutchcandyshop, DrPoseidon, GlazzyEyez, Gridlockdope, Guessguess, ibulk, iCoke, MarcoPolo420, mushroomgod, wolfydutch.

Ora come ora, Dream Market e Valhalla sono i due mercati guida ma come detto la situazione è davvero poco chiara.

lunedì 7 agosto 2017

Il Ritorno Di Crash Bandicoot Con N.Sane Trilogy

Crash Bandicoot che a fine anni 90 fu sicuramente il simbolo della Sony PlayStation si reinventa nel 2017 precisamente il 30 giugno 2017, sulla quarta console, grazie a Crash Bandicoot N.Sane Trilogy.

La raccolta comprende le riedizioni HD dei primi tre titoli che hanno dato il via alla saga, vale a dire Crash Bandicoot (1996), Crash Bandicoot 2 Il Ritorno di Cortex (1997) e Crash Bandicoot 3 Warped (1998), tutti creati originariamente dalla Naughty Dog (sino a Crash Team Racing del 1999) e del publisher Activision.

Per i pochi che non conoscessero si tratta di un platform a livelli sequenziali, nei quali oltre ad arrivare al termine del livello bisogna anche collezionare oggetti (casse, cristalli).

Nei livelli Crash può muoversi liberamente nelle tre dimensioni.

Inoltre in alcuni livelli è possibile per il giocatore utilizzare mezzi quali l'Acqua-Scooter, la moto, il monopattino, lo snowboard o cavalcare animali.

Il primo episodio racconta la nascita di Crash Bandicoot.

Crash Bandicoot 2 racconta il ritorno di Neo Cortex (scienziato malvagio che ha creato animali mutanti ed altre creature per conquistare il mondo).

Crash Bandicoot 3 Warped narra del risveglio dello stregone Uka Uka.

Con oltre 100 livelli da esplorare, Crash Bandicoot N.Sane Trilogy rispecchia fedelmente i primi 3 episodi ma sfrutta al meglio le funzionalità di PlayStation 4 con nuove animazioni, texture, modelli e video.

ALTRE NOVITA' E MERCHANDISING

Con il lancio del gioco, il team di sviluppo ha dato il via anche all'iniziativa #CustomCrash, che dà la possibilità ai fan di creare un video nei panni del loro marsupiale preferito.

Il produttore inglese Numskull ha inoltre annunciato spille, portachiavi, tazze, magliette, cappellini, portafogli e altri gadget dedicati al popolarissimo Crash Bandicoot.

Gli oggetti sono già ordinabili sui principali store online europei, tra cui Amazon Italia, e saranno disponibili sul mercato proprio in concomitanza con i debutto del videogioco per PS4.

COLONNA SONORA

Da qualche tempo è disponibile anche Music From Crash Bandicoot N.Sane Trilogy.

La nuova colonna sonora, creata da Vicarious Visions, si ispira a quella originale creata da Mark Mothersbaugh e Josh Mancell.

Con 47 tracce, Music From Crash Bandicoot N.Sane Trilogy è disponibile gratuitamente in streaming su Spotify.

Per la prima volta, inoltre, i fan potranno misurare le loro abilità con amici e con tutto il mondo, grazie alla bacheca dei risultati online.

Nel nuovo Crash Bandicoot N. Sane Trilogy, i giocatori potranno scegliere se giocare con Crash o con la sorella Coco.

Coco è diventata infatti un personaggio giocabile in tutti e tre i giochi.

La raccolta comprende le riedizioni HD dei primi tre titoli che hanno dato il via alla saga, vale a dire Crash Bandicoot (1996), Crash Bandicoot 2 Il Ritorno di Cortex (1997) e Crash Bandicoot 3 Warped (1998), tutti creati originariamente dalla Naughty Dog (sino a Crash Team Racing del 1999) e del publisher Activision.

Per i pochi che non conoscessero si tratta di un platform a livelli sequenziali, nei quali oltre ad arrivare al termine del livello bisogna anche collezionare oggetti (casse, cristalli).

Nei livelli Crash può muoversi liberamente nelle tre dimensioni.

Inoltre in alcuni livelli è possibile per il giocatore utilizzare mezzi quali l'Acqua-Scooter, la moto, il monopattino, lo snowboard o cavalcare animali.

Il primo episodio racconta la nascita di Crash Bandicoot.

Crash Bandicoot 2 racconta il ritorno di Neo Cortex (scienziato malvagio che ha creato animali mutanti ed altre creature per conquistare il mondo).

Crash Bandicoot 3 Warped narra del risveglio dello stregone Uka Uka.

Con oltre 100 livelli da esplorare, Crash Bandicoot N.Sane Trilogy rispecchia fedelmente i primi 3 episodi ma sfrutta al meglio le funzionalità di PlayStation 4 con nuove animazioni, texture, modelli e video.

ALTRE NOVITA' E MERCHANDISING

Con il lancio del gioco, il team di sviluppo ha dato il via anche all'iniziativa #CustomCrash, che dà la possibilità ai fan di creare un video nei panni del loro marsupiale preferito.

Il produttore inglese Numskull ha inoltre annunciato spille, portachiavi, tazze, magliette, cappellini, portafogli e altri gadget dedicati al popolarissimo Crash Bandicoot.

Gli oggetti sono già ordinabili sui principali store online europei, tra cui Amazon Italia, e saranno disponibili sul mercato proprio in concomitanza con i debutto del videogioco per PS4.

COLONNA SONORA

Da qualche tempo è disponibile anche Music From Crash Bandicoot N.Sane Trilogy.

La nuova colonna sonora, creata da Vicarious Visions, si ispira a quella originale creata da Mark Mothersbaugh e Josh Mancell.

Con 47 tracce, Music From Crash Bandicoot N.Sane Trilogy è disponibile gratuitamente in streaming su Spotify.

Per la prima volta, inoltre, i fan potranno misurare le loro abilità con amici e con tutto il mondo, grazie alla bacheca dei risultati online.

Nel nuovo Crash Bandicoot N. Sane Trilogy, i giocatori potranno scegliere se giocare con Crash o con la sorella Coco.

Coco è diventata infatti un personaggio giocabile in tutti e tre i giochi.

La Storia Della Ragazza Inglese Rapita Dai Black Death (Deep Web)

L'11 luglio 2017 una ragazza inglese di 20 anni è stata drogata e rapita vicino alla Stazione centrale di Milano (Via Bianconi 7) e rilasciata il 17 luglio.

La modella era arrivata a Milano lunedì 10 luglio per effettuare nella giornata successiva un servizio fotografico che le era stato richiesto, tramite il suo agente, da un fotografo.

Martedì 11 luglio la ragazza, giunta all'indirizzo di uno studio fotografico appositamente preso in affitto, è stata aggredita da due persone e dopo essere stata drogata con ketamina e spogliata, è stata legata a mani e piedi, chiusa in un borsone e portata nel bagagliaio di una station wagon blu, prima in un negozio abbandonato alla periferia sud di Milano e poi in un casolare di montagna in una zona isolata in provincia di Torino (precisamente in una baita verso il confine con la Francia, viaggio di circa 3 ore).

Un rapimento che sa tanto di estorsione, vista la minaccia di metterla all'asta su siti pornografici del Deep Web, per offrire determinate prestazioni agli acquirenti che avessero offerto più denaro online.

L'asta avrebbe avuto una base di circa 300mila dollari, in Bitcoin.

La ragazza è stata rilasciata il 17 luglio e uno dei suoi rapitori, un uomo di nazionalità polacca residente in Gran Bretagna è stato fermato dalla polizia nella mattinata del 18 luglio in quanto ritenuto responsabile del sequestro di persona a scopo estorsivo.

Si tratta di Herba Lukasz Pawel 30enne di Birmingham: "Il soggetto si riteneva appartenente al gruppo Black Death, attivo sul Deep Web, su cui esiste un rapporto Europol, la cui esistenza non è però confermata" ha spiegato Paolo Storari (Antimafia) nel corso di una conferenza stampa alla questura di Milano.

Il sequestratore organizzava aste online per la vendita di ragazze rapite, attraverso annunci in cui indicava nazionalità, nome d'arte e luogo.

"Non è chiaro però se le giovani fossero state realmente rapite o se l'organizzazione inventasse tutto" ha spiegato il pm.

L'uomo si presentava anche come killer professionista e si interessava a materiale chimico, armi e veleni.

Durante il sequestro l'uomo, utilizzando account criptati: "Ha chiesto 300mila dollari di riscatto all'agente della modella", ha sottolineato Serena Ferrari, dirigente della questura di Milano per evitare la "messa all'asta online" della ragazza, rivendicando l'azione a nome del "Black Death group", organizzazione che nel Deep Web gestisce diversi traffici illeciti.

Gli investigatori hanno spiegato che dopo due giorni dal sequestro, il rapitore avrebbe iniziato a ricevere richieste sul Deep Web per offerte di prestazioni sessuali per un controvalore di 300mila euro.

Il magistrato lo definisce "un soggetto pericoloso che presenta aspetti di mitomania".

Lo stesso Herba, che ha gestito il periodo di prigionia, ha liberato la ragazza e l'ha condotta al Consolato britannico di Milano, perché la donna ha un figlio, cosa che andrebbe contro le regole dell'organizzazione.

"Ti lasciamo andare ma poi trova il modo di darci 50 mila euro, e se parli sarai eliminata"

Herba ovviamente non immaginava che ad attenderlo ci fossero le forze dell'ordine che l'hanno arrestato seduta stante.

La ragazza riferisce che durante il trasporto le è stata data dell’acqua da “uno degli incappucciati”, quindi si tende a pensare che a gestire il sequestro fosse più di una persona.

I materiali (foto e quant'altro) erano stati caricati proprio sul computer del polacco.

La ragazza rapita: "Dopo qualche minuto è risalito nella camera un uomo a viso scoperto e mi ha detto in inglese che nel frattempo al telefono il loro capo era furioso in quanto loro avevano preso la persona sbagliata. Io non dovevo essere presa perché il capo aveva visto sul mio profilo Instagram alcune foto da cui era evidente che io sono una mamma con un bambino piccolo, e questo era contro le regole dell’organizzazione che sul deep web tratta a pagamento una serie di crimini,dalla droga agli omicidi: per le ragazze rapite la cifra di asta partirebbe da 300.000 dollari in Bitcoin"

L’uomo che le parla si fa chiamare MD, a suo dire livello gerarchico«12 su 20» nella gang: "Nonostante fosse contrariato per il mio sequestro, mi ha spiegato che questa prigionia non poteva cessare perché nel frattempo l’organizzazione aveva pubblicato nel Deep Web due foto scattatemi poco dopo l’aggressione mentre ero incosciente, mostrandomene l’avvenuta pubblicazione su un sito riconducibile ai Black Death: le foto certificavano il fatto che io fossi nelle mani dell’organizzazione, e già alcuni utenti avevano espresso interesse per la mia vendita. Preciso che MD non mi ha mai molestato sessualmente perché l’organizzazione punisce severamente i suoi membri che toccano le ragazze destinate alla vendita all’asta. MD mi ha chiesto di fornirgli tre nomi di persone abbienti da me conosciute in grado di fornire 50.000 euro entro un mese, cosa che io ho fatto.

Mi ha detto che solo lui negli ultimi 5 anni aveva guadagnato oltre 15 milioni di euro. Mi ha spiegato che tutte le ragazze sono destinate ai Paesi arabi, che quando l’acquirente si è stancato della ragazza comprata all’asta la può regalare ad altre persone, e che quando non è più di interesse viene data “in pasto alle tigri"

La modella era arrivata a Milano lunedì 10 luglio per effettuare nella giornata successiva un servizio fotografico che le era stato richiesto, tramite il suo agente, da un fotografo.

Martedì 11 luglio la ragazza, giunta all'indirizzo di uno studio fotografico appositamente preso in affitto, è stata aggredita da due persone e dopo essere stata drogata con ketamina e spogliata, è stata legata a mani e piedi, chiusa in un borsone e portata nel bagagliaio di una station wagon blu, prima in un negozio abbandonato alla periferia sud di Milano e poi in un casolare di montagna in una zona isolata in provincia di Torino (precisamente in una baita verso il confine con la Francia, viaggio di circa 3 ore).

Un rapimento che sa tanto di estorsione, vista la minaccia di metterla all'asta su siti pornografici del Deep Web, per offrire determinate prestazioni agli acquirenti che avessero offerto più denaro online.

L'asta avrebbe avuto una base di circa 300mila dollari, in Bitcoin.

La ragazza è stata rilasciata il 17 luglio e uno dei suoi rapitori, un uomo di nazionalità polacca residente in Gran Bretagna è stato fermato dalla polizia nella mattinata del 18 luglio in quanto ritenuto responsabile del sequestro di persona a scopo estorsivo.

Si tratta di Herba Lukasz Pawel 30enne di Birmingham: "Il soggetto si riteneva appartenente al gruppo Black Death, attivo sul Deep Web, su cui esiste un rapporto Europol, la cui esistenza non è però confermata" ha spiegato Paolo Storari (Antimafia) nel corso di una conferenza stampa alla questura di Milano.

Il sequestratore organizzava aste online per la vendita di ragazze rapite, attraverso annunci in cui indicava nazionalità, nome d'arte e luogo.

"Non è chiaro però se le giovani fossero state realmente rapite o se l'organizzazione inventasse tutto" ha spiegato il pm.

L'uomo si presentava anche come killer professionista e si interessava a materiale chimico, armi e veleni.

Durante il sequestro l'uomo, utilizzando account criptati: "Ha chiesto 300mila dollari di riscatto all'agente della modella", ha sottolineato Serena Ferrari, dirigente della questura di Milano per evitare la "messa all'asta online" della ragazza, rivendicando l'azione a nome del "Black Death group", organizzazione che nel Deep Web gestisce diversi traffici illeciti.

Gli investigatori hanno spiegato che dopo due giorni dal sequestro, il rapitore avrebbe iniziato a ricevere richieste sul Deep Web per offerte di prestazioni sessuali per un controvalore di 300mila euro.

Il magistrato lo definisce "un soggetto pericoloso che presenta aspetti di mitomania".

Lo stesso Herba, che ha gestito il periodo di prigionia, ha liberato la ragazza e l'ha condotta al Consolato britannico di Milano, perché la donna ha un figlio, cosa che andrebbe contro le regole dell'organizzazione.

"Ti lasciamo andare ma poi trova il modo di darci 50 mila euro, e se parli sarai eliminata"

Herba ovviamente non immaginava che ad attenderlo ci fossero le forze dell'ordine che l'hanno arrestato seduta stante.

La ragazza riferisce che durante il trasporto le è stata data dell’acqua da “uno degli incappucciati”, quindi si tende a pensare che a gestire il sequestro fosse più di una persona.

I materiali (foto e quant'altro) erano stati caricati proprio sul computer del polacco.

La ragazza rapita: "Dopo qualche minuto è risalito nella camera un uomo a viso scoperto e mi ha detto in inglese che nel frattempo al telefono il loro capo era furioso in quanto loro avevano preso la persona sbagliata. Io non dovevo essere presa perché il capo aveva visto sul mio profilo Instagram alcune foto da cui era evidente che io sono una mamma con un bambino piccolo, e questo era contro le regole dell’organizzazione che sul deep web tratta a pagamento una serie di crimini,dalla droga agli omicidi: per le ragazze rapite la cifra di asta partirebbe da 300.000 dollari in Bitcoin"

L’uomo che le parla si fa chiamare MD, a suo dire livello gerarchico«12 su 20» nella gang: "Nonostante fosse contrariato per il mio sequestro, mi ha spiegato che questa prigionia non poteva cessare perché nel frattempo l’organizzazione aveva pubblicato nel Deep Web due foto scattatemi poco dopo l’aggressione mentre ero incosciente, mostrandomene l’avvenuta pubblicazione su un sito riconducibile ai Black Death: le foto certificavano il fatto che io fossi nelle mani dell’organizzazione, e già alcuni utenti avevano espresso interesse per la mia vendita. Preciso che MD non mi ha mai molestato sessualmente perché l’organizzazione punisce severamente i suoi membri che toccano le ragazze destinate alla vendita all’asta. MD mi ha chiesto di fornirgli tre nomi di persone abbienti da me conosciute in grado di fornire 50.000 euro entro un mese, cosa che io ho fatto.

Mi ha detto che solo lui negli ultimi 5 anni aveva guadagnato oltre 15 milioni di euro. Mi ha spiegato che tutte le ragazze sono destinate ai Paesi arabi, che quando l’acquirente si è stancato della ragazza comprata all’asta la può regalare ad altre persone, e che quando non è più di interesse viene data “in pasto alle tigri"

domenica 6 agosto 2017

Il Gruppo Black Death Esiste Davvero? (Deep Web)

Il gruppo "Black Death" esiste da anni sul Deep Web, difficile però stabilire cosa ci sia di reale.

Sicuramente esistono siti che trattano esseri umani, come è altrettanto vero che ci sono siti esca o come meglio dire covi di scammers (truffatori).

"L'asta per X parte da 100,000 dollari"

L'annuncio per l'asta include la taglia di seno, il peso, nazionalità, luogo del rapimento e una nota sul fatto che non avesse malattie sessualmente trasmissibili.

I prezzi variano da 50.000 dollari a 200.000 (in Bitcoin).

Era messa in mostra sul sito, un sito gestito da un gruppo chiamato "Black Death".

Dopo essere approdati al sito, gli utenti si trovano davanti i tanti servizi offerti: armi, droghe, bombe, killer professionisti, nuove identità e traffici illegali.

"Black Death arriva nel Deep Web e siamo qui per restare" (siamo al 27 gennaio 2010).

Il sito, come prevedibile in questi casi, ha cambiato indirizzo diverse volte.

"Lo facciamo ogni volta che attiriamo troppa attenzione".

"Non contattateci per farci solo delle domande".

La gang suddivisa in una gerarchia che comprende 20 livelli agisce incappucciata, a fondare il gruppo sarebbe stato un anglo polacco chiamato Lukasz Pawel Herba.

Ovviamente le foto aggiunte settimanalmente, potrebbero essere prese da spezzoni di video sadomaso su Internet, anche se ricercando metadati di riconoscimento ed utilizzando la ricerca immagini su Google non escono risultati.

Generalmente i gestori del sito chiedono un deposito in anticipo per vedere un livestream delle ragazze.

La National Crime Agency's UK Human Trafficking Centre (UKHTC) ha confermato che siti simili con schiavi maschi e femmine in vendita, sono assolutamente reali ed esistenti.

In alcuni di questi le vittime venivano vendute per servigi sessuali attraverso siti non così nascosti. Infatti la vendita online di esseri umani non è una novità nè ascrivibile al solo Deep Web.

Escluse le foto così scenografiche, non c'è molta differenza tra Black Death e altri siti analoghi (Craiglist, Backpage, etc) già noti alla UKHTC.

La cosa insolita su Black Death è che segnalavano da dove venivano le vittime e dove erano state rapite.

Oltre a ciò, i proprietari del sito chiedevano di pagare una cauzione prima di concedere a chiunque di partecipare alle aste.

Quelli di Black Death sostenevano di aver utilizzato servizi di deposito in garanzia in cui una terza parte indipendente amministra le transizioni in modo che nessuno ne uscisse fregato, ma che avevano smesso una volta che era diventato troppo complicato affidarsi a loro per trasferimenti di cifre più importanti.

Black Death: "Non invitiamo estranei alle aste. Non siamo in cerca di popolarità. Niente Europol. Nessun curioso, giornalista o blogger. Solo affari".

Sicuramente esistono siti che trattano esseri umani, come è altrettanto vero che ci sono siti esca o come meglio dire covi di scammers (truffatori).

"L'asta per X parte da 100,000 dollari"

L'annuncio per l'asta include la taglia di seno, il peso, nazionalità, luogo del rapimento e una nota sul fatto che non avesse malattie sessualmente trasmissibili.

I prezzi variano da 50.000 dollari a 200.000 (in Bitcoin).

Era messa in mostra sul sito, un sito gestito da un gruppo chiamato "Black Death".

Dopo essere approdati al sito, gli utenti si trovano davanti i tanti servizi offerti: armi, droghe, bombe, killer professionisti, nuove identità e traffici illegali.

"Black Death arriva nel Deep Web e siamo qui per restare" (siamo al 27 gennaio 2010).

Il sito, come prevedibile in questi casi, ha cambiato indirizzo diverse volte.

"Lo facciamo ogni volta che attiriamo troppa attenzione".

"Non contattateci per farci solo delle domande".

La gang suddivisa in una gerarchia che comprende 20 livelli agisce incappucciata, a fondare il gruppo sarebbe stato un anglo polacco chiamato Lukasz Pawel Herba.

Ovviamente le foto aggiunte settimanalmente, potrebbero essere prese da spezzoni di video sadomaso su Internet, anche se ricercando metadati di riconoscimento ed utilizzando la ricerca immagini su Google non escono risultati.

Generalmente i gestori del sito chiedono un deposito in anticipo per vedere un livestream delle ragazze.

La National Crime Agency's UK Human Trafficking Centre (UKHTC) ha confermato che siti simili con schiavi maschi e femmine in vendita, sono assolutamente reali ed esistenti.

In alcuni di questi le vittime venivano vendute per servigi sessuali attraverso siti non così nascosti. Infatti la vendita online di esseri umani non è una novità nè ascrivibile al solo Deep Web.

Escluse le foto così scenografiche, non c'è molta differenza tra Black Death e altri siti analoghi (Craiglist, Backpage, etc) già noti alla UKHTC.

La cosa insolita su Black Death è che segnalavano da dove venivano le vittime e dove erano state rapite.

Oltre a ciò, i proprietari del sito chiedevano di pagare una cauzione prima di concedere a chiunque di partecipare alle aste.

Quelli di Black Death sostenevano di aver utilizzato servizi di deposito in garanzia in cui una terza parte indipendente amministra le transizioni in modo che nessuno ne uscisse fregato, ma che avevano smesso una volta che era diventato troppo complicato affidarsi a loro per trasferimenti di cifre più importanti.

Black Death: "Non invitiamo estranei alle aste. Non siamo in cerca di popolarità. Niente Europol. Nessun curioso, giornalista o blogger. Solo affari".

Qual è La Differenza Tra Soft Fork ed Hard Fork? Bitcoin

Il Fork (derivazione) della Blockchain dei Bitcoin è uno degli eventi più temuti.

Qualsiasi Fork è problematico perché rischia di dividere una blockchain in due diverse che non sono compatibili.

Quando avviene il Fork da un certo punto in poi, nasceranno una (o più) catene.

Questa nuova catena ovviamente avrà lo storico “uguale” fino a quel punto (Fork appunto): non verrà azzerato niente.

Insomma prima del Fork, le transazioni rimarranno valide su entrambe le catene.

Inutile precisare che sulla Blockchain sono salvate tutte le transazioni, dal 2009 ad oggi.

Il valore delle nuova moneta soggetta a nuove regole sarà diverso, ovviamente.

Chiaramente sarà possibile gestire le due monete con due wallet diversi.

Come si forma un Fork? Ci sono vari modi: da eventuali bug ad aggiornamenti.

Un Fork si potrebbe creare anche per via del meccanismo di convalida dei nodi.

Un nodo può essere lecito o meno, quando viene rifiutato non ci sono convalide da parte della rete quindi i blocchi diventano "orfani" e la catena viene considerata non valida (in realtà i blocchi non validi vengono subito abbandonati).

Quelli validi invece vengono convalidati ed aggiunti alla catena "lecita", la catena più lunga (dunque lecita) viene aggiunta allo storico della Blockchain.

Le transazioni valide ma con meno blocchi vengono concatenate a nuovi blocchi.

Il Fork può anche originarsi quando due o più blocchi hanno la stessa lunghezza della catena.

Ciò generalmente si verifica quando due o più miners risolvono un blocco contemporaneamente o quasi.

Come detto però il Fork si verifica soprattutto quando la moneta subisce aggiornamenti o variazioni di regole.

I blocchi vecchi essendo precedenti alle nuove regole continueranno a seguire la vecchia catena, le transazioni nate dopo...seguiranno le nuove regole quindi avviene una biforcazione.

Una volta che una Blockchain è divisa, le monete di proprietà degli utenti su una data catena potrebbero non essere riconosciute dagli utenti dell'altra catena.

La ragione più comune di ciò è che appunto parte della rete utilizza un software che non è completamente compatibile con il resto della rete, il che significa che le loro transazioni non vengono riconosciute e accettate da altri utenti.

SOFT FORK

Ciò avviene quando le nuove regole sono compatibili con le vecchie.

Dunque le differenti versioni dei software saranno compatibili con le nuove.

Si avrà quindi un Soft Fork quando una versione aggiornata del protocollo è compatibile con quelle vecchie e non aggiornate: perciò le vecchie versioni del software sarebbero in grado di riconoscere anche i blocchi nuovi generati dai miner “aggiornati”.

In caso di Soft Fork, il cambiamento non sarebbe totale perché solo pochi nodi della rete Bitcoin dovrebbero fare l’aggiornamento.

Ovviamente tutti i nodi della rete continuerebbero a riconoscere i nuovi blocchi generati dal software aggiornato come validi e la Blockchain continuerebbe ad andare avanti sulla sua strada.

HARD FORK

L'Hard Fork si verifica quando invece ci sono cambiamenti drastici.

Cioè la nuova versione non è compatibile con la vecchia versione.

Se uno sviluppatore realizza cambiamenti controversi, alcuni utenti possono decidere di non adeguarsi alle nuove regole non aggiornando il software.

Ciò appunto causa il Fork della catena di blocchi, dividendo la rete in due protocolli/versioni concorrenti.

Dunque le nuove regole di validità devono essere accettate da tutti i nodi della catena e se qualcuno decide di non farlo non ci sono soluzioni che tengano o vie di mezzo.

Si verrebbero quindi a creare due Blockchain separate, i cui blocchi non possono comunicare tra loro. Questo è il rischio principale che gli utenti Bitcoin non vogliono correre, perché temono in una svalutazione della criptovaluta, oltre a delle possibili perdite di Bitcoin durante questo drastico cambiamento.

Ecco perchè durante un eventuale Fork è consigliato non eseguire assolutamente transazioni.

Qualsiasi Fork è problematico perché rischia di dividere una blockchain in due diverse che non sono compatibili.

Quando avviene il Fork da un certo punto in poi, nasceranno una (o più) catene.

Questa nuova catena ovviamente avrà lo storico “uguale” fino a quel punto (Fork appunto): non verrà azzerato niente.

Insomma prima del Fork, le transazioni rimarranno valide su entrambe le catene.

Inutile precisare che sulla Blockchain sono salvate tutte le transazioni, dal 2009 ad oggi.

Il valore delle nuova moneta soggetta a nuove regole sarà diverso, ovviamente.

Chiaramente sarà possibile gestire le due monete con due wallet diversi.

Un Fork si potrebbe creare anche per via del meccanismo di convalida dei nodi.

Un nodo può essere lecito o meno, quando viene rifiutato non ci sono convalide da parte della rete quindi i blocchi diventano "orfani" e la catena viene considerata non valida (in realtà i blocchi non validi vengono subito abbandonati).